WordPress je celosvetovo najobľúbenejší systém na správu obsahu (CMS). Ak vás zaujíma, čo je CMS. Chcel by som urobiť toto jednoduché prirovnanie. Pri vytváraní webovej stránky sme to mohli spočiatku dosiahnuť pomocou pevného kódu s HTML, JavaScript a CSS. Je to ako spustenie programu Kali Linux v termináli alebo v rozhraní príkazového riadka. Je nepohodlné, ak o tomto programovacom jazyku nemáte žiadne znalosti.

CMS platformy, ako je WordPress, nám to uľahčujú. Je to ako spustenie programu Kali Linux vo verzii GUI. Na takéto veci stačí kliknúť. WordPress umožňuje správcovi webu bez technických zručností alebo znalostí webového programovacieho jazyka zamerať sa na vytváranie obsahu. Má tiež obrovské množstvo tém a pluginov. Niekedy sa však vyskytujú chyby zabezpečenia v samotnom WordPress, v témach a doplnkoch.

Podrobne sa naučíme nasledujúce témy:

- Získajte token API pre WPScan

- Identifikujte verziu WordPress cieľa

- Vymenujte tému WordPress

- Vymenujte doplnky WordPress

- Vymenujte používateľa WordPress

- Skenujte zraniteľné miesta WordPress, témy a doplnkov

PRÍPRAVA

WPScan je zadarmo a už je predinštalovaný v Kali Linuxe. Ak však na svojom počítači nemáte WPScan, môžete si ho nainštalovať buď pomocou apt install alebo stiahnutím na GitHub na https://github.com/wpscanteam/wpscan . Aj keď WPScan je open-source nástroj v Kali Linuxe. Existuje však rozdiel medzi WPScan a inými bezplatnými nástrojmi. Aby ste mohli používať skener zraniteľnosti WPScan, vyžaduje si trochu práce navyše, potrebujeme token rozhrania WPScan API. Je to zadarmo, stačí si vytvoriť účet na https://wpscan.com .

- Zaregistrujte si účet na https://wpscan.com kliknutím na Začať tlačidlo v hornom rohu.

Obrázok . Zaregistrujte sa na WPScan.com

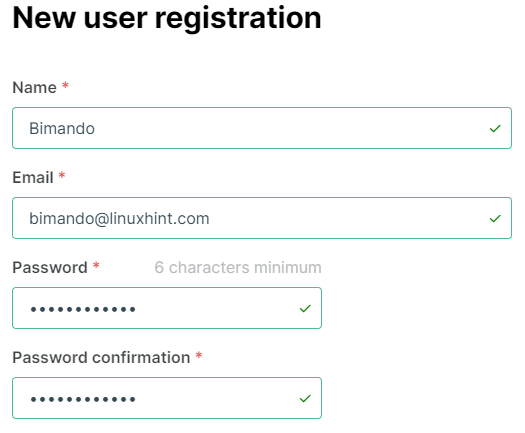

Potom vyplňte všetky požadované informácie na registrácia nového užívateľa formulár, ako je uvedené nižšie.

Obrázok . Registračný formulár používateľa WPScan.com

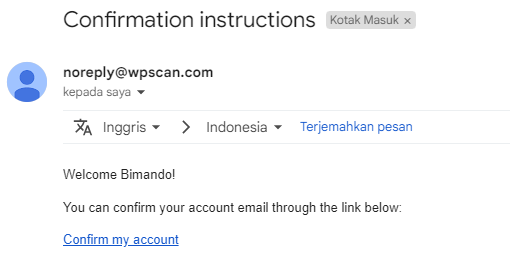

- Po odoslaní registračných údajov musíte potvrdiť svoj e-mailový účet. Otvorte svoju poštovú schránku a kliknite na potvrdzovací odkaz odoslaný z wpscan.com.

Obrázok . Potvrdenie e-mailom WPScan

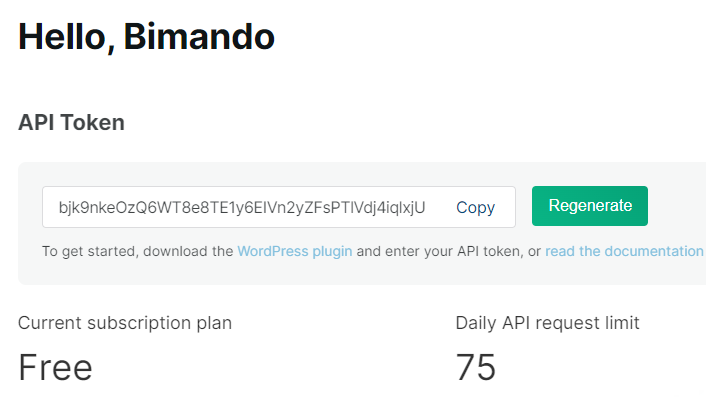

- Po úspešnom potvrdení e-mailu kliknite na svoj Profil Ponuka.

Obrázok . Ponuka profilu WPScan.com

Váš API token sa zobrazí ako na obrázku nižšie. Skopírujte tento token a uložte ho do súboru. Použijeme ho neskôr na termináli.

Obrázok . Hodnota tokenu WPScan.com API

Predtým, než sa pustíme do tutoriálu WPScan v Kali Linuxe, rád by som vám predstavil, aké informácie môžete získať na stránke wpscan.com. Vývojár berie tento nástroj vážnejšie, nielen vytvára bezplatný nástroj. Ich práca je veľmi zaujímavá.

Stav služby WPScan

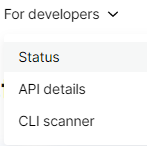

Na lište rozbaľovacej ponuky WPScan s názvom Pre vývojárov , existuje stránka spojená s monitorovaním Postavenie prevádzky systému WPScan.

Obrázok . Ponuka WPScan.com pre vývojárov

Táto správa je dôležitá, keď vykonávame penetračný test a môžeme sa stretnúť s niektorými chybami. V prípade, že ste pri spustení WPScan na Kali Linuxe našli chybu, najprv sa návštevou presvedčte, či je systém online https://status.wpscan.com/ .

Obrázok . Stav služby WPScan.com

Keď všetko funguje dobre, uvidíte stav ako na obrázku vyššie.

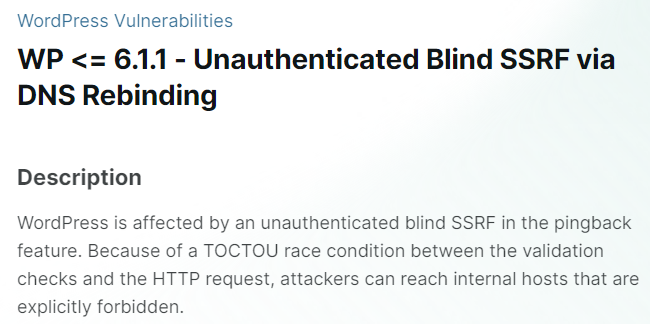

WPScan – Zraniteľnosť CMS WordPress

WPScan tiež zverejňuje informácie o zraniteľnostiach WordPress nájdených pre každú verziu.

Obrázok . Zraniteľnosť WordPressu

Môžete si prečítať podrobné informácie o každej zraniteľnosti v zozname. Napríklad nasledujúci obrázok ukazuje, že WordPress vo verzii 6.1.1 alebo nižšej má chybu zabezpečenia na neoverených slepých SSRF prostredníctvom opätovného viazania DSN.

Obrázok . Informácie o zraniteľnosti WordPress 6.1.1

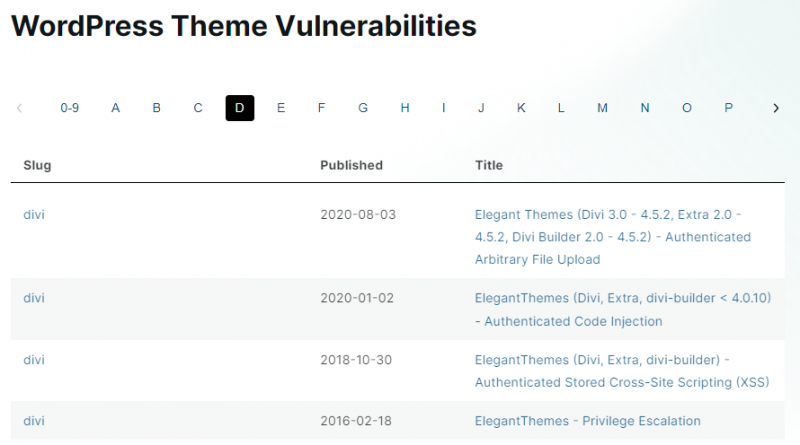

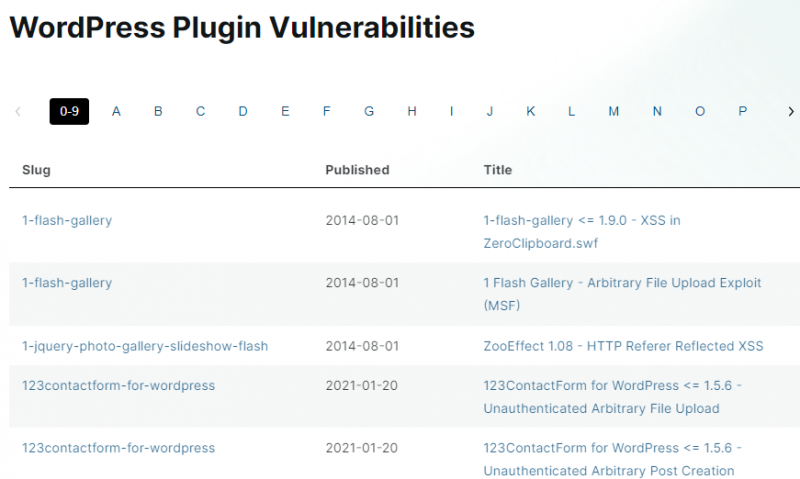

WPScan – Chyba zabezpečenia témy a doplnku WordPress

WPScan zverejňuje aj informácie o zraniteľnosti tém a doplnkov.

Obrázok . Zraniteľnosť témy WordPress

Obrázok Chyby zabezpečenia doplnku WordPress

Výukový program WPScan v systéme Kali Linux

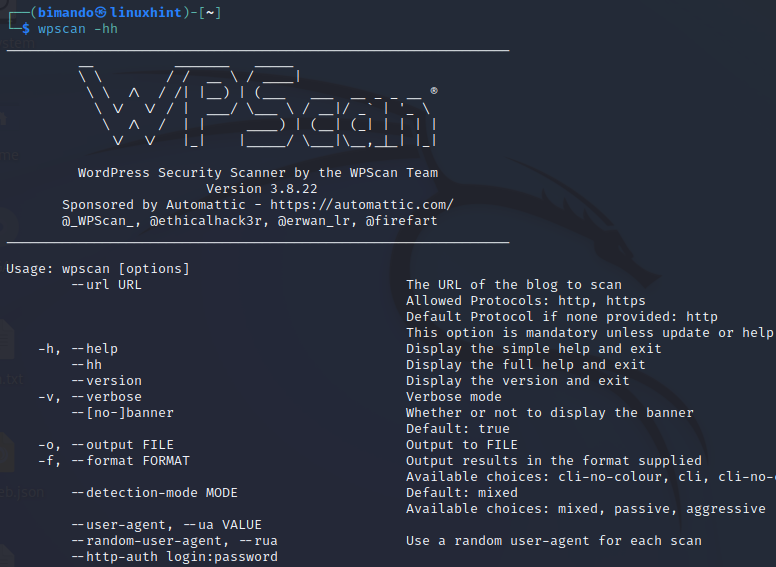

Predpokladám, že ste už nainštalovali WPScan a API token. Najprv sa pozrime na dostupný príkaz a použitie WPScan. Ak chcete zobraziť úplné informácie, spustite nasledujúci príkaz.

wpscan -hh

Obrázok . WPScan na termináli Kali Linux

WPScan poskytuje úniky cez bránu firewall pomocou randomizácie používateľského agenta pre každé skenovanie pomocou nasledujúceho argumentu.

--rua alebo --random-user-agentČasto tiež pridávam príznak „–force“, aby WPScan pokračoval v skenovaní, ak index vyvolá kód chyby 403 alebo zakázanú chybu.

-- silaAk chcete povoliť funkciu skenera zraniteľnosti, mali by sme definovať náš token rozhrania API pomocou nasledujúceho argumentu:

--api-token [TOKEN_VALUE]WPScan podporuje protokolovanie v troch rôznych formátoch: JSON, CLI a CLI bez farby. Výstup vášho výsledku WPScan môžete uložiť definovaním výstupného súboru, za ktorým bude nasledovať formát pomocou nasledujúceho príkazu:

-o alebo --output [FILENAME]-f alebo --format [FORMAT]

Z príkazu WPScan, ktorý sme sa naučili vyššie, sa pokúsime naskenovať niektoré ciele WordPress a vymenovať používateľov, doplnky zraniteľnosti a tému zraniteľnosti. Na vykonanie enumerácie by sme mali použiť nasledujúci argument:

-e alebo --enumerate [MOŽNOSŤ]Dostupné možnosti pre náš cieľ sú:

| v | Vypočítajte používateľov |

| vp | Vymenujte zraniteľné doplnky |

| vt | Vymenujte zraniteľné témy |

Teraz si nastavme cieľ https://bssn.go.id a skenujte zraniteľnosť pomocou WPScan. Ak chcete spustiť WPScan s predvolené možnosti nastavenia, môžete jednoducho spustiť nasledujúci príkaz:

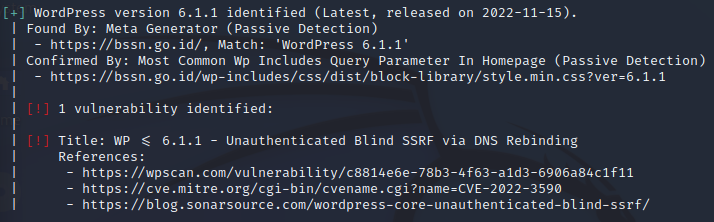

wpscan --url [URL]Po prvé, WPScan identifikuje verziu WordPress a nájdenú zraniteľnosť a zvyšok závisí od vymenovaných možností, ktoré používame.

Obrázok . Zraniteľnosť WordPress 6.1.1

Ako je znázornené na obrázku vyššie, náš cieľ má a Verzia WordPress 6.1.1 ktorý je zraniteľný voči Neoverené slepé SSRF cez DNS rebinding . Podrobné informácie sú uvedené vyššie na obrázku 9.

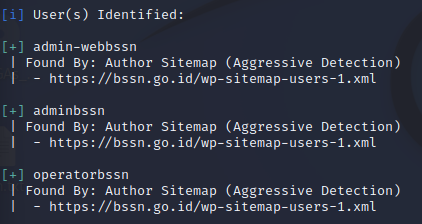

WPScan Enumerate Users

wpscan --dua --force --api-token [TOKEN] -e u -o užívateľ .txt -f cli --url [URL]

Obrázok . Výpočet používateľov WordPress

Cieľová stránka bssn.go.id má troch používateľov: admin-webbssn, adminbssn a operatorbssn.

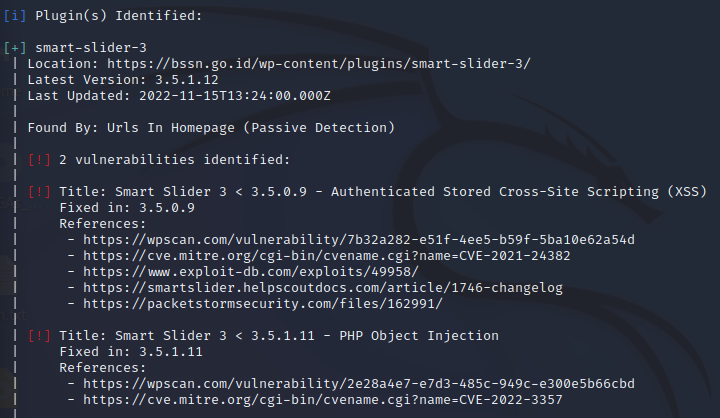

WPScan vyčísliť chyby zabezpečenia doplnkov

wpscan --rua --force --api-token[TOKEN] -e vp -o plugin.txt -f cli --url[URL]

Obrázok . Enumerácia zraniteľnosti doplnku WordPress

Cieľ má zraniteľnosť dvoch doplnkov, ako je znázornené na obrázku vyššie. Jeden z nich, Vloženie objektu PHP znie to zaujímavo.

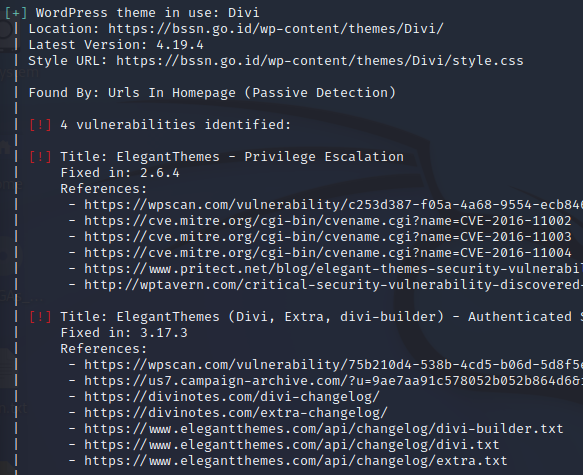

WPScan Enumerate Themes Zranitelnosti

wpscan --rua --force --api-token[TOKEN] -e vt -o theme.txt -f cli --url[URL]

Obrázok . Enumerácia zraniteľnosti témy WordPress

Náš cieľ má teraz štyri zraniteľné miesta témy a jedna z nich má kritickú zraniteľnosť, čo je Eskalácia privilégií .

ZÁVER

Naučili sme sa, ako robiť skenovanie zraniteľností na webe WordPress. Upozorňujeme, že zraniteľnosť, ktorú sme našli v tomto návode, nebola overená. Vo fáze zhromažďovania informácií webovej aplikácie zhromažďujeme všetky informácie a možné zraniteľnosti. Potom z tohto prieskumu musíme vykonať posúdenie zraniteľnosti, aby sme overili, či by cieľ mohol byť napadnutý.

Pre vašu informáciu, náš cieľ uvedený vyššie, BSSN je indonézska vládna agentúra, ktorá je podriadená a zodpovedná prezidentovi. BSSN má za úlohu vykonávať vládne povinnosti v oblasti kybernetickej bezpečnosti a šifier, aby pomáhala prezidentovi pri výkone vládnych funkcií. Len si predstavte, ako môže mať štátna agentúra v oblasti kybernetickej bezpečnosti také zraniteľné miesta.