Tento blog ukáže:

- Ako nainštalovať Hashcat v Kali Linux?

- Ako používať Hashcat v Kali Linuxe?

- Bonusový tip: Ako používať zoznamy slov Kali na prelomenie hesla

- Záver

Ako nainštalovať Hashcat v Kali Linux?

Hashcat je etický hackerský nástroj, ktorý používajú odborníci na kybernetickú bezpečnosť na prelomenie hesiel. Používa hrubú silu a mnoho ďalších hashovacích algoritmov na prelomenie hashov alebo ich konverziu na heslá. Na tento účel využíva rôzne typy útočných módov. Hashcat je predinštalovaný v Kali Linuxe. V prípade, že nie je nainštalovaný na Kali, nainštalujte ho podľa nižšie uvedených krokov.

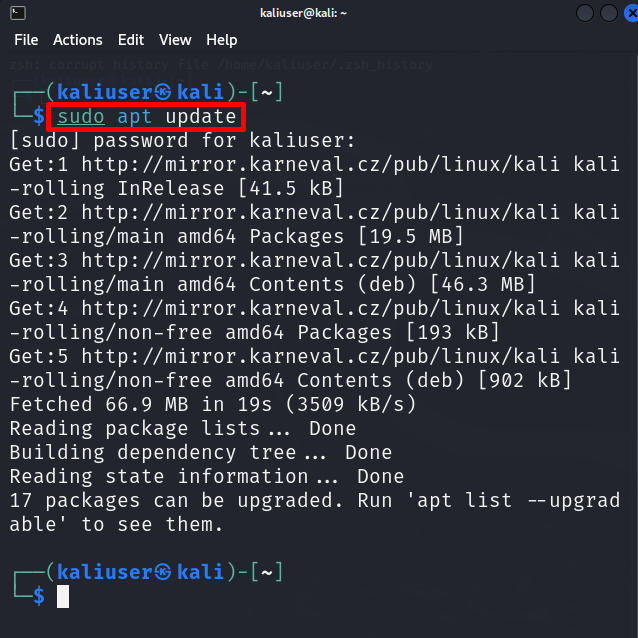

Krok 1: Aktualizujte Kali

Najprv aktualizujte Kali na najnovšiu priebežnú verziu pomocou „ apt update 'príkaz:

sudo apt update

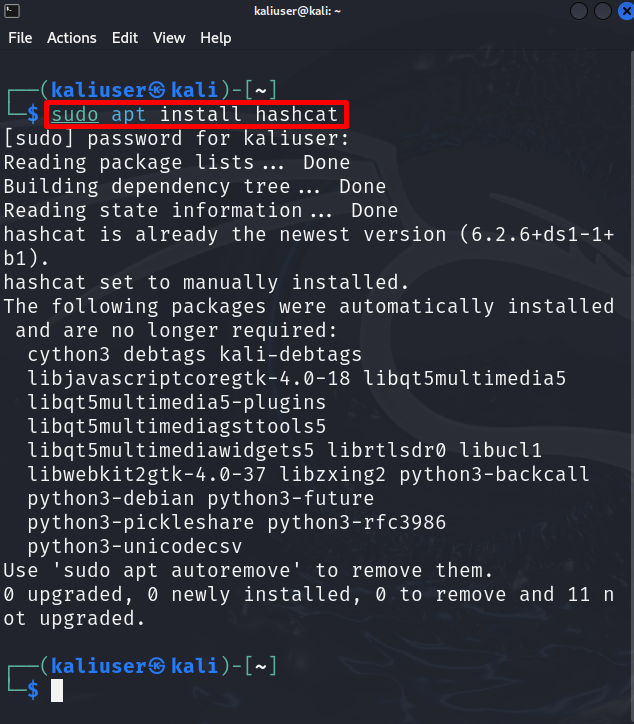

Krok 2: Nainštalujte Hashcat

Teraz nainštalujte balík hashcat v Kali pomocou „ apt nainštalovať hashcat 'príkaz:

sudo apt Inštalácia hashcat

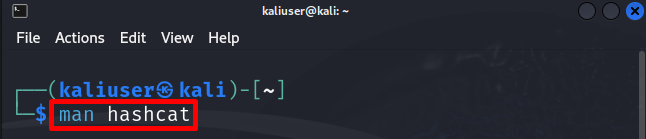

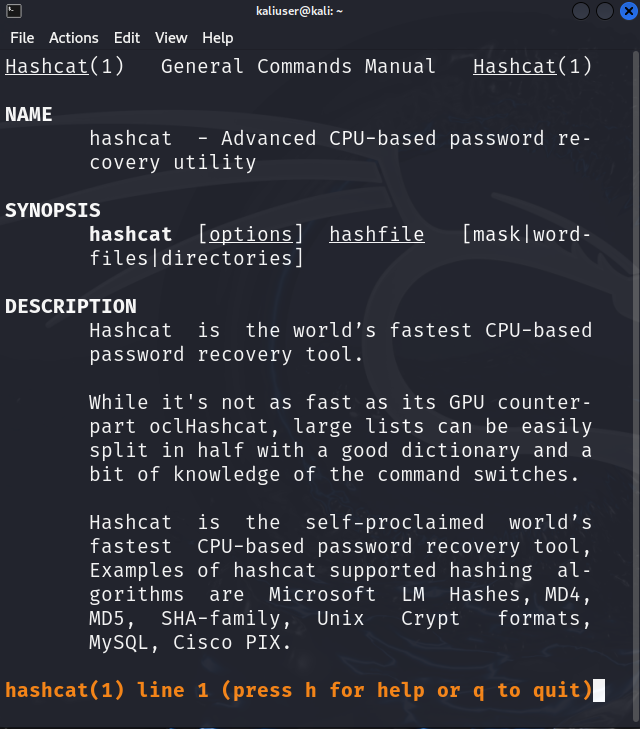

Krok 3: Skontrolujte príručku Hashcat

Ak chcete skontrolovať kód hashovacieho algoritmu alebo zvoliť režimy útoku hashcat, skontrolujte jeho príručku pomocou príkazu nižšie:

muž hashcat

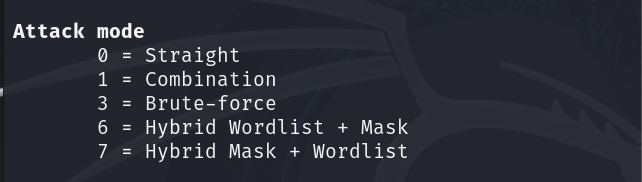

Útočný režim

Tu môžete vidieť, že v nástroji hashcat sú k dispozícii rôzne režimy útoku. Krátky popis týchto režimov je nasledujúci:

- Rovné: Pokúste sa prelomiť heslo z poskytnutého zoznamu slov.

- Kombinácia: Pokúste sa prelomiť heslá kombináciou slov z viacerých zoznamov slov.

- Hrubou silou: Používa techniku hrubej sily a skúša každú postavu z poskytnutej znakovej sady.

- Hybridný zoznam slov + maska: Kombinuje zoznam slov a masku

- Hybridná maska + zoznam slov: Kombinuje tiež masku a zoznam slov.

- Asociačný útok: Používa kombinácie rád, ktoré sú spojené s konkrétnym používateľským heslom alebo poľom, ako je používateľské meno, akékoľvek osobné informácie alebo názov súboru:

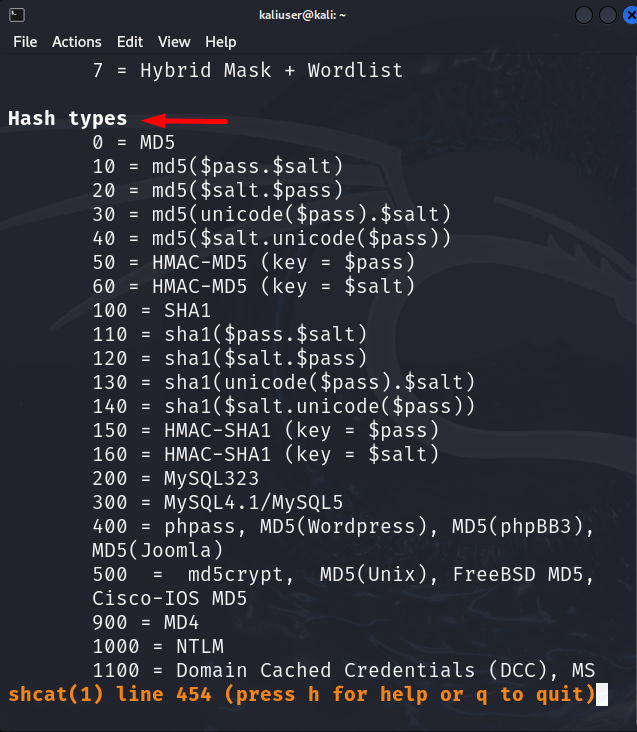

Typy hash

Typy hashov, ktoré je potrebné prelomiť, sú uvedené v typoch hashov. Kód typu hash sa používa na prelomenie hashovaného hesla:

Ako používať Hashcat v Kali Linuxe?

Hashcat používa CPU a GPU crackery v Kali Linuxe, ktoré efektívne prelomia heslo z poskytnutých hash. Ak používate Kali Linux na virtuálnom počítači, nemôžete plne využívať crackery GPU. Hashcat však funguje dobre aj v režime CPU. Ak chcete použiť hashcat v systéme Kali alebo virtuálnom stroji Kali, používateľ musí mať aspoň 4 až 8 GB RAM.

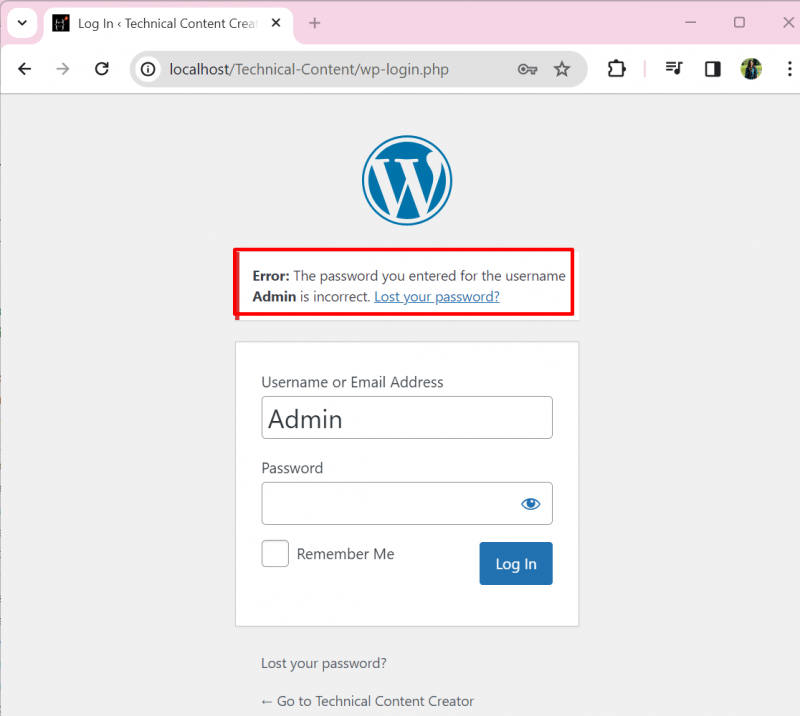

Pokúsme sa pochopiť použitie hashcatu na hackovanie hesiel na príklade webovej stránky WordPress. Predpokladajme, že používateľ zabudne heslo účtu správcu a teraz nemôže získať prístup k hlavnému panelu webu, ako je uvedené nižšie:

Teraz použijeme nástroj hashcat na obnovenie zabudnutého hesla správcu webových stránok WordPress. Pre správnu ukážku postupujte podľa nižšie uvedeného postupu.

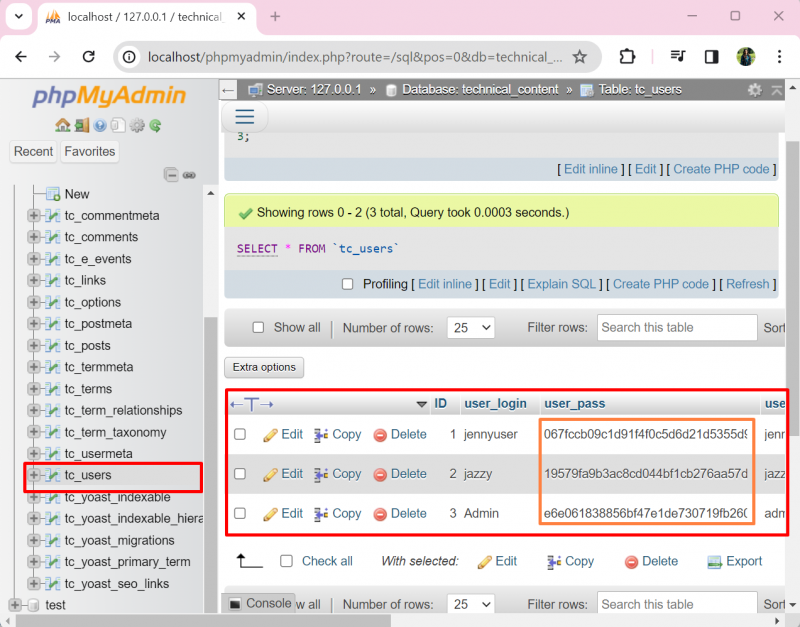

Krok 1: Získajte hashované heslo

Správcovia majú určite prístup k databáze WordPress. Poďme získať zašifrované heslá používateľov webových stránok z databázy:

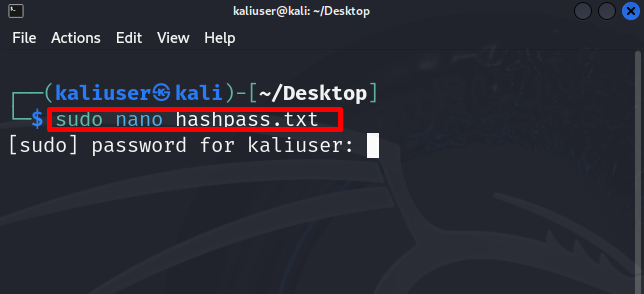

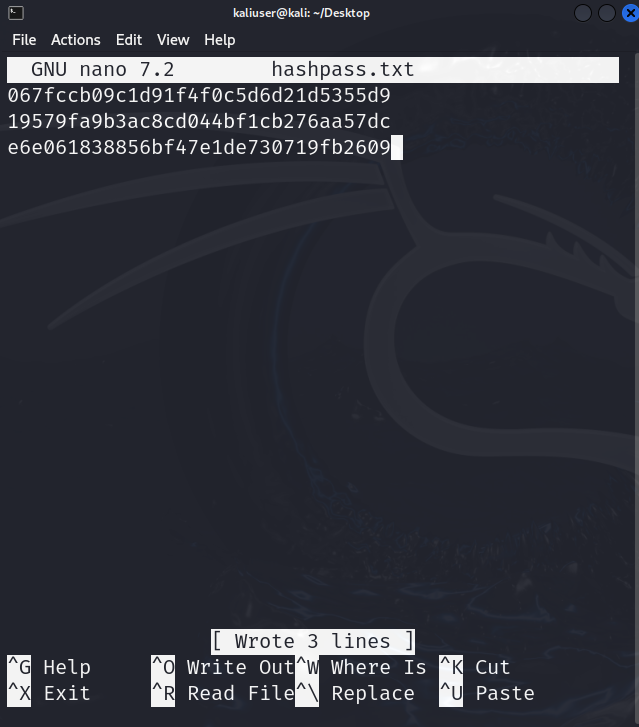

Krok 2: Uložte hashované heslo do textového súboru

Potom uložte hash hesiel do textového súboru. Tu vytvárame „ hashpass.txt “ súbor v “ Desktop ” pomocou editora nano:

sudo nano hashpass.txt

Uložte heslo, ktoré sa skonvertuje na hash, do „ hashpass.txt “. Pre demonštráciu sme uložili tri heslá, ktoré už boli skonvertované na hash prostredníctvom „ MD5 “hašovací algoritmus:

Ak chcete súbor uložiť, stlačte „ CTRL+S “ a na vypnutie editora použite „ CTRL+X “.

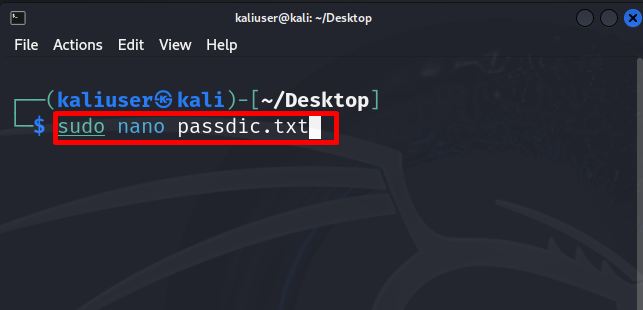

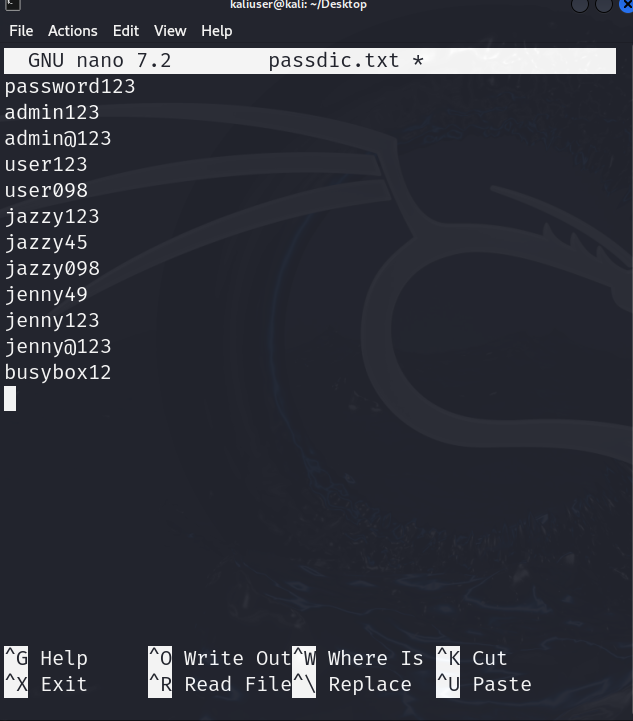

Krok 3: Poskytnite slovník zoznamu slov

Ďalej poskytnite slovník zoznamu slov, z ktorého sa hashcat pokúsi porovnať hash slov s poskytnutými hashmi hesiel v „ hashpass.txt “. Na ukážku si vytvoríme vlastný zoznam slov, ktorý bude obsahovať 12 rôznych hesiel:

sudo nano passdic.txt

Tu sme uložili rôzne kombinácie hesiel v našom „ passdic.txt ' zoznam slov. Používateľ môže tiež použiť Kaliho poskytnutý zoznam slov, ktorý je vysvetlený v časti nižšie:

Krok 4: Prelomte heslo

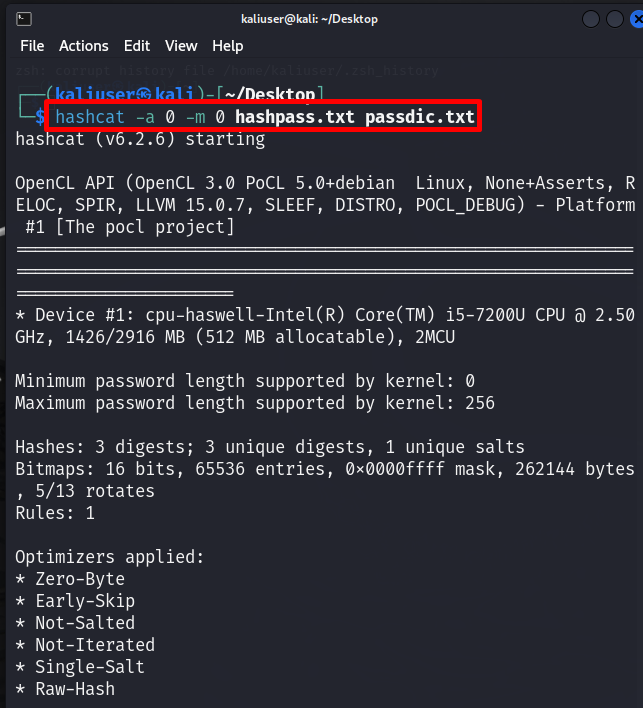

Teraz prelomte heslo pomocou „ hashcat -a

Tu, ' -a 0 “ znamená, že sme použili “ Režim priameho útoku “ a „ -m 0 “ znamená, že konvertujeme hodnoty hash MD5 na heslá. Takže použijeme „ MD5 'hašovací algoritmus, ktorý zodpovedá hash' hashpass.txt ” do poskytnutého zoznamu slov (passdic.txt):

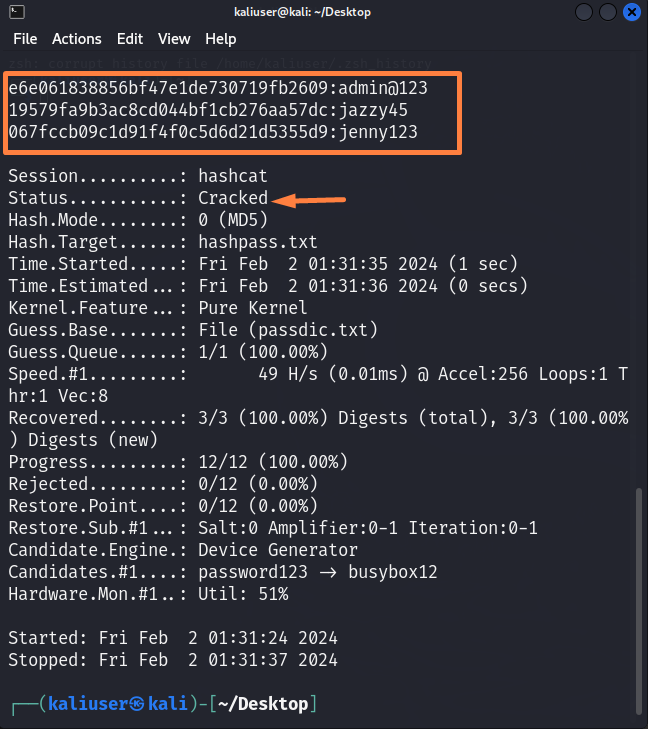

Tu môžete vidieť, že sme efektívne prelomili heslo webovej stránky z poskytnutých hash hesiel:

Krok 5: Overenie

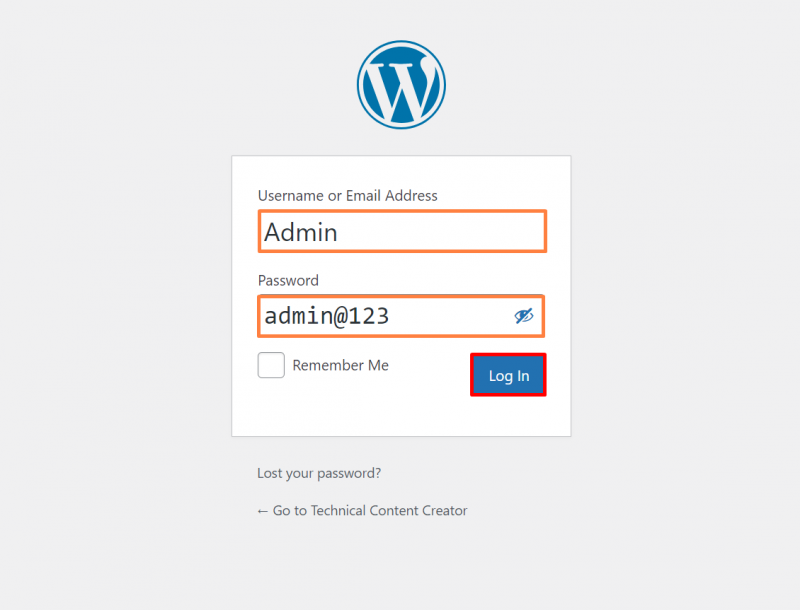

Na overenie skúsme zadať heslo správcu “ admin@123 “ pre prístup na webovú stránku WordPress:

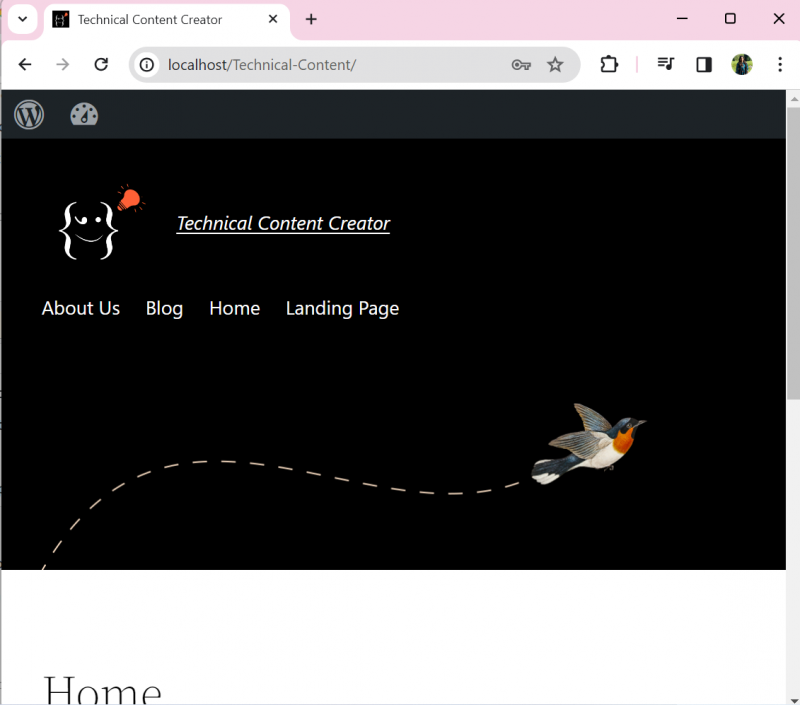

Tu môžete vidieť, že sme úspešne obnovili zabudnuté heslo pomocou nástroja hashcat Kali:

Bonusový tip: Ako používať zoznamy slov Kali na prelomenie hesla

Kali Linux tiež poskytuje predinštalovaný zoznam slov, ktorý sa použije na prelomenie rôznych typov hesiel. Tento zoznam slov obsahuje milióny slov a kombinácií hesiel. Ak chcete použiť službu Kali rockyou.txt ” zoznam slov na prelomenie hesla, postupujte podľa krokov nižšie.

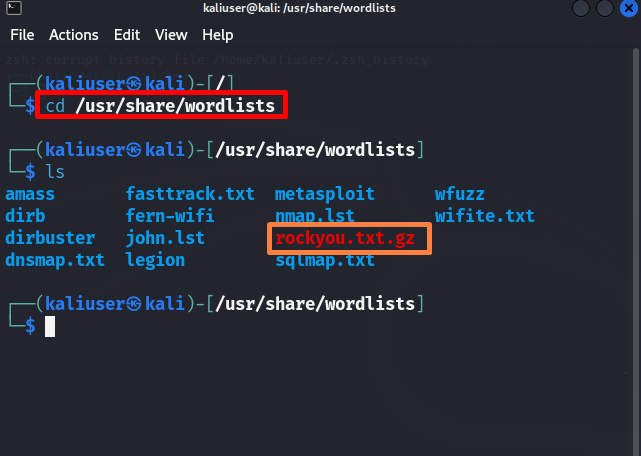

Krok 1: Otvorte adresár „zoznamov slov“.

Ak chcete otvoriť „ zoznamy slov “, použite zadaný príkaz:

cd / usr / zdieľam / zoznamy slovĎalej spustite „ ls “ na zobrazenie všetkých súborov a adresárov Kaliho “ zoznamy slov “. Tu sú dostupné rôzne typy hesiel alebo zoznamov slov. Ak chcete sledovať normálne alebo priame heslá, ako sú heslá používateľských účtov, môžete použiť „ rockyou.txt súbor:

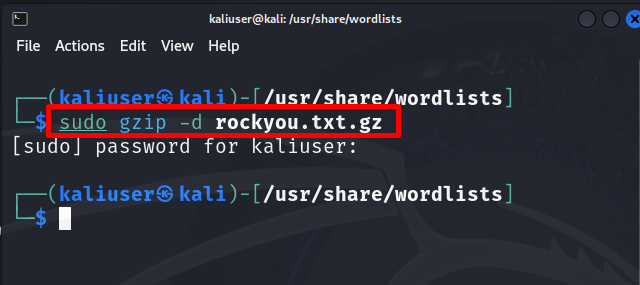

Krok 2: Rozbaľte súbor „rockyou.txt.gz“.

Ak chcete použiť „ rockyou.txt ” súbor v nástroji hashcat, najprv rozbaľte súbor pomocou „ gzip -d rockyou.txt.gz “príkaz. Táto akcia môže vyžadovať „ sudo ” užívateľské práva:

sudo gzip -d rockyou.txt.gz

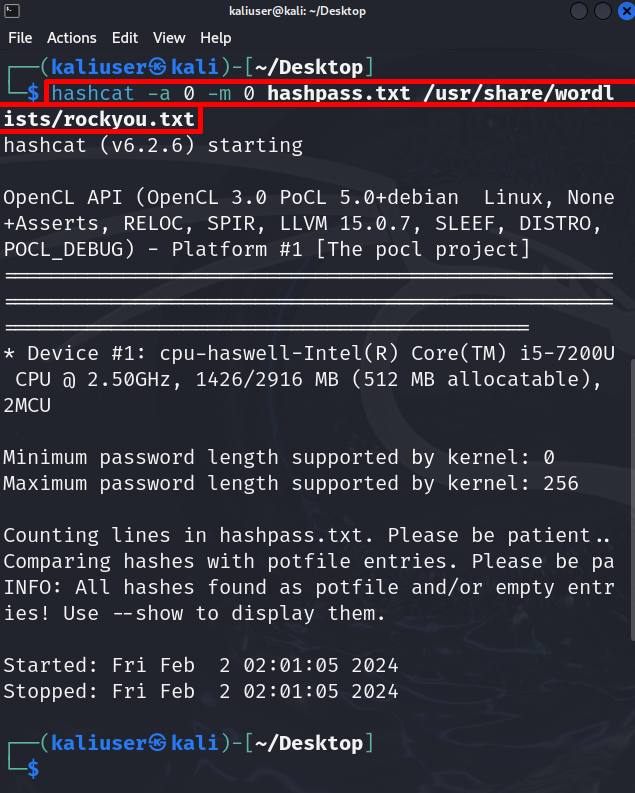

Krok 3: Prelomte heslo

Teraz použite príkaz hashcat na prelomenie hesla.

hashcat -a 0 -m 0 hashpass.txt / usr / zdieľam / zoznamy slov / rockyou.txtTu môžete vidieť, že tentoraz sme použili „ rockyou.txt ” namiesto osobného zoznamu slov:

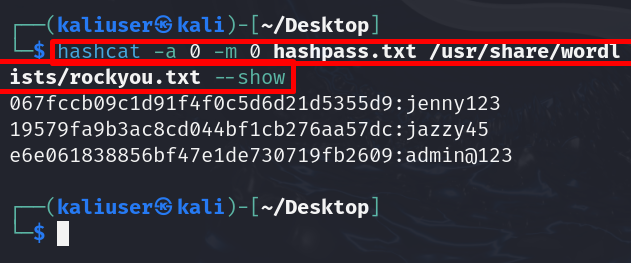

Vo vyššie uvedenom výstupe môžete vidieť, že haše sa našli, ale nedajú sa zobraziť. Ak chcete zobraziť hash, jednoducho pridajte „ -šou ” možnosť v príkaze hashcat:

hashcat -a 0 -m 0 hashpass.txt / usr / zdieľam / zoznamy slov / rockyou.txt --šou

Vypracovali sme, ako používať hashcat v Kali Linuxe.

Záver

Ak chcete použiť nástroj hashcat v systéme Kali Linux, najprv uložte heslá, ktoré boli konvertované v hash do súboru „ .TXT ” textový súbor. Potom porovnajte hodnoty hash hesiel s textovým súborom zoznamu slov, ako je napríklad súbor Kaliho zoznamu slov „ rockyou.txt “. Na tento účel jednoducho použite „ hashcat -a